Und wie ein schrittweiser Einstieg Sicherheit schafft, ohne zu überfordern

Organisationen im Sozial- und Gesundheitswesen arbeiten heute in einem Ausmaß mit Informationen, das vor wenigen Jahren noch nicht vorstellbar war. Digitale Fachsoftware, elektronische Akten, Cloud-Dienste, mobile Endgeräte und standortübergreifende Zusammenarbeit gehören inzwischen zum Alltag. Mit dem zunehmenden Einsatz von KI-Anwendungen nimmt diese Entwicklung weiter an Tempo auf. Informationen werden nicht mehr nur abgelegt, sondern aktiv verarbeitet, ausgewertet und miteinander verknüpft.

Damit verändert sich auch die Bedeutung des sicheren Umgangs mit Informationen. Er ist kein neues Thema, rückt aber stärker in den Mittelpunkt. Je abhängiger Arbeitsabläufe von funktionierenden Informationsflüssen werden, desto unmittelbarer wirken sich Störungen, Fehler oder Ausfälle auf den Betrieb aus. Die Frage, wie Informationen geschützt, verfügbar gehalten und verlässlich genutzt werden, wird damit zu einer Führungs- und Organisationsaufgabe.

Mehr als IT-Schutz

Häufig wird Informationssicherheit auf technische Aspekte reduziert. Firewalls, Passwörter, Server oder Virenschutz stehen dann im Fokus. Diese Maßnahmen sind notwendig, bilden aber nur einen Teil der Realität ab.

Gemeint ist der Schutz aller Informationen einer Organisation, unabhängig von ihrer Form. Dazu zählen digitale Daten ebenso wie Papierakten, Gesprächsinhalte, Fallbesprechungen, Übergaben oder telefonische Abstimmungen. Gerade im Sozial- und Gesundheitswesen entsteht ein großer Teil sensibler Informationen außerhalb klassischer IT-Systeme, etwa im direkten Kontakt mit Klientinnen, Patienten oder Angehörigen.

Wer den sicheren Umgang mit Informationen ausschließlich technisch versteht, verkennt deshalb einen wesentlichen Teil des tatsächlichen Risikos.

Wo Risiken entstehen

Probleme entwickeln sich selten plötzlich. Häufig entstehen sie schleichend. Zuständigkeiten wachsen historisch, Zugriffsrechte werden pragmatisch vergeben, Abläufe verändern sich schneller als Regelungen. Solange der Betrieb läuft, fällt das kaum auf.

Erst wenn sich Rahmenbedingungen ändern, werden diese Schwächen sichtbar. Systeme fallen aus, Mitarbeitende wechseln, externe Dienstleister sind nicht erreichbar oder neue digitale Prozesse kommen hinzu. Dann fehlt der Überblick: Welche Informationen sind kritisch? Wer entscheidet? Welche Übergangslösungen sind zulässig?

In solchen Situationen zeigt sich, ob eine Organisation vorbereitet ist oder improvisieren muss.

Alltag und Ausnahmesituation

Das wird sowohl im Ausnahmefall als auch im normalen Betrieb deutlich.

Fällt etwa morgens eine zentrale Fachsoftware aus, ist oft unklar, wie weiterzuarbeiten ist. Dürfen Informationen vorübergehend analog dokumentiert werden? Welche Daten sind zwingend erforderlich? Wer trägt die Verantwortung für Entscheidungen im Notbetrieb? Ohne vorher geklärte Regeln reagieren Teams unterschiedlich. Das führt zu Unsicherheit, Mehraufwand und Risiken im Nachgang.

Gleichzeitig entstehen Risiken im Alltag dort, wo Zugriffsrechte nicht mehr zu Aufgaben passen, sensible Informationen an mehreren Stellen liegen oder niemand mehr sicher sagen kann, wer wofür verantwortlich ist. Diese Situationen wirken harmlos, bis sie es nicht mehr sind.

Der sichere Umgang mit Informationen ist deshalb keine reine Krisenmaßnahme. Er ist Voraussetzung für einen stabilen Alltag.

Reale Vorfälle und ihre Bedeutung

Wie schnell sich solche Situationen zuspitzen können, zeigen reale Vorfälle in Deutschland.

Im Sommer 2025 wurde die AMEOS-Klinikgruppe Ziel eines Cyberangriffs. Um den Vorfall einzugrenzen, mussten IT-Netzwerke vorsorglich abgeschaltet werden. Digitale Systeme standen zeitweise nicht zur Verfügung. Später wurde bekannt, dass an einzelnen Standorten auch personenbezogene Daten betroffen waren.

Ein weiterer Fall ist der Cyberangriff auf den Caritasverband für die Dekanate Dinslaken und Wesel ab November 2025. Zentrale IT-Systeme waren massiv eingeschränkt. Dokumentation und Kommunikation mussten teilweise auf analoge Verfahren umgestellt werden. Die Wiederherstellung der Arbeitsfähigkeit band über Monate hinweg erhebliche Ressourcen.

(https://www1.wdr.de/nachrichten/rheinland/caritas-dinslaken-wesel-hackerangriff-100.html)

Diese Vorfälle zeigen weniger technisches Versagen als vielmehr, wie abhängig Organisationen von funktionierenden Informationsstrukturen sind.

Was strukturierte Vorsorge verändert hätte

Ein strukturiertes Vorgehen hätte solche Angriffe nicht mit Sicherheit verhindert. Sein Wert liegt an anderer Stelle. Kritische Informationen, Systeme und Abhängigkeiten wären vorab identifiziert gewesen. Zuständigkeiten, Entscheidungswege und Eskalationen wären klar geregelt. Notfall- und Ersatzverfahren hätten nicht erst im Ereignisfall entwickelt werden müssen.

Der Unterschied liegt nicht darin, ob ein Vorfall eintritt, sondern darin, wie gut eine Organisation darauf vorbereitet ist und wie schnell sie handlungsfähig bleibt.

Besondere Anforderungen im Sozial- und Gesundheitswesen

Einrichtungen im Sozial- und Gesundheitswesen arbeiten mit Informationen, die unmittelbar mit Menschen verbunden sind. Es geht um Gesundheit, Pflege, soziale Teilhabe, persönliche Lebenslagen und Unterstützungsbedarfe. Diese Informationen müssen verfügbar, korrekt und geschützt sein.

Gleichzeitig lassen sich Leistungen nicht einfach pausieren. Auch bei Störungen muss weitergearbeitet, entschieden und Verantwortung übernommen werden. Der sichere Umgang mit Informationen schützt hier nicht nur Daten, sondern die Arbeitsfähigkeit der Organisation und das Vertrauen der Menschen, die auf sie angewiesen sind.

Ein System, das mitwachsen kann

Viele Organisationen scheuen das Thema, weil sie große Normen und komplexe Managementsysteme befürchten. Der Ansatz des Bundesamts für Sicherheit in der Informationstechnik (BSI) setzt bewusst auf einen schrittweisen Einstieg.

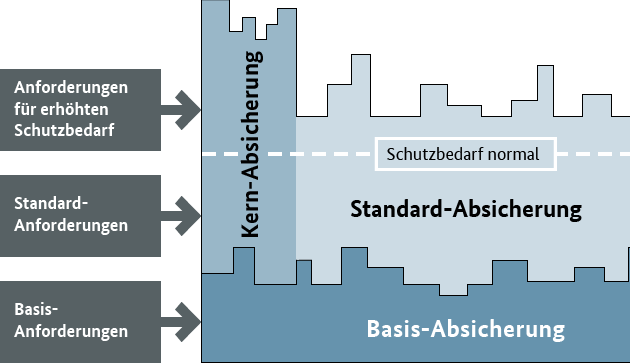

Die Basis-Absicherung konzentriert sich auf die wichtigsten Informationen und Abläufe. Die Kern-Absicherung vertieft den Schutz dort, wo besondere Risiken bestehen. Die Standard-Absicherung ermöglicht eine umfassendere Absicherung klar definierter Bereiche. Diese Stufen bauen aufeinander auf und lassen sich an Größe und Risikolage anpassen.

Anschluss an internationale Standards

Diese Systematik orientiert sich an internationalen Standards des Informationssicherheitsmanagements, insbesondere an der ISO/IEC 27001. Organisationen arbeiten damit von Beginn an strukturiert und nachvollziehbar. Wer später eine formale Zertifizierung anstrebt, kann darauf aufbauen.

Verbindung zu Datenschutz und KI

Strukturierter Umgang mit Informationen bildet die Grundlage für wirksamen Datenschutz. Zugriffssteuerung, sichere Ablage und Notfallfähigkeit lassen sich nur umsetzen, wenn Informationsflüsse bekannt und geregelt sind.

Mit dem Einsatz von KI verstärkt sich diese Abhängigkeit weiter. KI-Anwendungen greifen auf bestehende Informationen zu und erhöhen die Anforderungen an Transparenz, Kontrolle und Verantwortlichkeit. Datenschutz, Informationssicherheit und KI-Nutzung wachsen damit immer stärker zusammen.

Fazit

Der sichere Umgang mit Informationen ist kein IT-Projekt und kein einmaliger Kraftakt. Er ist Teil verantwortungsvoller Organisationsführung. Ein schrittweiser Aufbau ermöglicht Einrichtungen im Sozial- und Gesundheitswesen, Struktur und Verlässlichkeit zu entwickeln ohne den laufenden Betrieb zu überfordern.

Wie wir Sie dabei unterstützen

Wir begleiten kleine, mittelgroße und große Organisationen im Sozial- und Gesundheitswesen dabei, den Umgang mit Informationen strukturiert und verlässlich zu organisieren. Dabei geht es nicht um einzelne Maßnahmen, sondern um klare Zuständigkeiten, nachvollziehbare Entscheidungen und tragfähige Abläufe im Alltag ebenso wie in belastenden Situationen.

Bestehende IT-Strukturen und externe Dienstleister sind dabei eine wichtige Grundlage. Unsere Aufgabe ist es, diese technischen Lösungen in einen organisatorischen Rahmen einzubetten, der Übersicht schafft, Risiken priorisiert und die Handlungsfähigkeit der Organisation sichert.

Auf Wunsch übernehmen wir auch die Rolle des Informationssicherheitsbeauftragten (ISB). In dieser Funktion koordinieren wir Aufbau und Weiterentwicklung der Strukturen und sorgen dafür, dass Verantwortung, Prozesse und Dokumentation zusammenpassen.

Wenn der sichere Umgang mit Informationen in Ihrer Organisation nicht vom Zufall oder von einzelnen Personen abhängen soll, sprechen Sie uns gern an.